Extreme Networks acaba de presentar en #ExtremeConnect, el evento que está celebrando en Nashville, dos nuevas soluciones. Se trata de Extreme Elements, una propuesta integral y modular que permite desplegar redes altamente automatizadas. Y la segunda es ExtremeAI Security, un sistema de seguridad basado en Inteligencia Artificial y «machine learning» orientada a proteger entornos IoT.

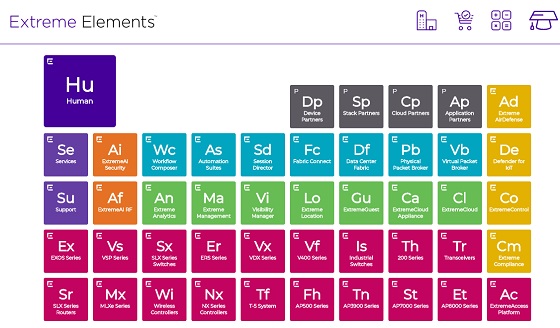

Extreme Elements

Se trata de una solución modular, integrada por elementos de software, hardware y servicios que pueden ser combinados para desplegar soluciones de red adaptadas a las necesidades específicas de cada cliente y mercado vertical.

Está integrada por componentes de otras soluciones de Extreme, tales como Smart OmniEdge, Automated Campus y Agile Data Center, y utiliza además tecnología de inteligencia artificial y “machine learning”, lo que permite desplegar infraestructuras de red autónomas, capaces de aprender y de auto-repararse, y en último extremo hacer realidad el concepto de “organización autónoma”, en la cual la arquitectura de red, las capacidades de automatización y los profesionales de TI operan en armonía. A diferencia de otras infraestructuras de red, esta propuesta es intrínsecamente segura, ofrece soporte multifabricante y un ecosistema tecnológico basado en estándares. Las herramientas de análisis, automatización, seguridad e IoT son los elementos de software que permiten integrar los distintos componentes de la solución. En concreto se trata de:

–Extreme Management Center: software de gestión de red que proporciona gestión y visibilidad de extremo a extremo, permitiendo realizar una gestión de red fluida y una rápida resolución de incidencias

-ExtremeAI Security: nueva aplicación que se basa en tecnologías de inteligencia artificial y “machine learning” para ofrecer visibilidad en profundidad y detección del tráfico malicioso, monitorización en tiempo real de dispositivos IoT, detección de anomalías de comportamiento y remediación automatizada

–Extreme Workflow Composer: aplicación de orquestación de infraestructura de red que permite implementar funcionalidades de automatización de procesos de red personalizadas y a medida que se necesitan, con soporte para entornos multifabricante

–Extreme Software-Driven Infrastructure: equipamiento de infraestructura de red de última generación para entornos de campus, data center y extremo de red, tales como ExtremeCloud Appliance™, ExtremeSwitching™ X465 premium, switches gigabit Ethernet apilables y la plataforma ExtremeAccess™, que se lanzará próximamente

-ExtremeAnalytics: solución de análisis de red y de aplicaciones que permite al departamento de TI conocer qué aplicaciones están funcionando en red en un momento determinado, quién las está utilizando y el tiempo de respuesta de cada aplicación, de manera que se pueden detectar anomalías y optimizar el rendimiento de las aplicaciones, desde el extremo de la red al data center y la nube.

-Defender for IoT: solución de seguridad para dispositivos finales que permite desplegar con seguridad dispositivos sin seguridad incorporada, al tiempo que los aísla del resto de equipos. Esta solución puede desplegarse en cualquier red, y es fácil de utilizar, incluso por personal no técnico, en escuelas, hospitales, comercios y recintos de eventos y hostelería.

ExtremeAI Security

Nueva solución de seguridad de red que basada en inteligencia artificial y aprendizaje automático para identificar y prevenir amenazas avanzadas contra dispositivos IoT.

Ofrece visibilidad en profundidad, detección de tráfico malicioso y monitorización en tiempo real de dispositivos IoT, con el fin de detectar anomalías de comportamiento de dispositivos y usuarios en red. A través de la remediación totalmente automatizada de dispositivos y tráfico sospechosos, ExtremeAI Security garantiza que las amenazas sean contenidas sin necesidad de intervención manual, lo que evita que se muevan a través de la red.

Entre las características y funcionalidades que ExtremeAI Security incluye se encuentran:

–Monitorización de comportamiento en red. Permite monitorizar cualquier anomalía en el comportamiento de dispositivos en red gracias a las capacidades de aprendizaje automático. La solución es capaz de aprender a partir del comportamiento típico de los dispositivos de IoT y activa automáticamente alertas cuando los dispositivos actúan de forma inusual o inesperada. Esta monitorización se puede escalar de forma masiva a toda la red.

–Aprendizaje sin supervisión humana: todo el proceso de aprendizaje se realiza de forma autónoma y sin necesidad de ninguna intervención o configuración manual, lo que facilita enormemente el despliegue. El algoritmo avanzado de aprendizaje automático responde automáticamente cuando se activa y mitiga cualquier amenaza. Esta innovadora funcionalidad utiliza los últimos avances en el campo del procesamiento del lenguaje natural, tecnología que está en vías de ser patentada por Extreme Networks.

–Análisis granular y conocimiento de la red: la solución aprovecha las capacidades de ExtremeAnalytics™, la solución de análisis de red, para conocer y rastrear el movimiento lateral de tráfico malicioso dentro de la red y el impacto que puede ocasionar en servicios de red críticos. Gracias a la plataforma de análisis, pueden visualizarse las amenazas y clasificarlas por gravedad, categoría, puntos finales de alto riesgo y localización.

–Interoperabilidad e integración en entornos multifabricante: ExtremeAI Security es capaz de utilizar la información proporcionada por las principales soluciones de detección de amenazas del mercado, así como con la solución Workflow Composer de Extreme Networks, que permite la mitigación y remediación automática de amenazas. La funcionalidad de ticketing automatizada se integra con una amplia variedad de herramientas como Slack, Jira y ServiceNow, y en su conjunto interactúa con muchas herramientas de seguridad ya instaladas en la red.